1.常规C2后门检测(发现)

可疑的与外部连接的进程程序

Windows

查看进程

netstat -ano

查看任务

tasklist |findstr pid

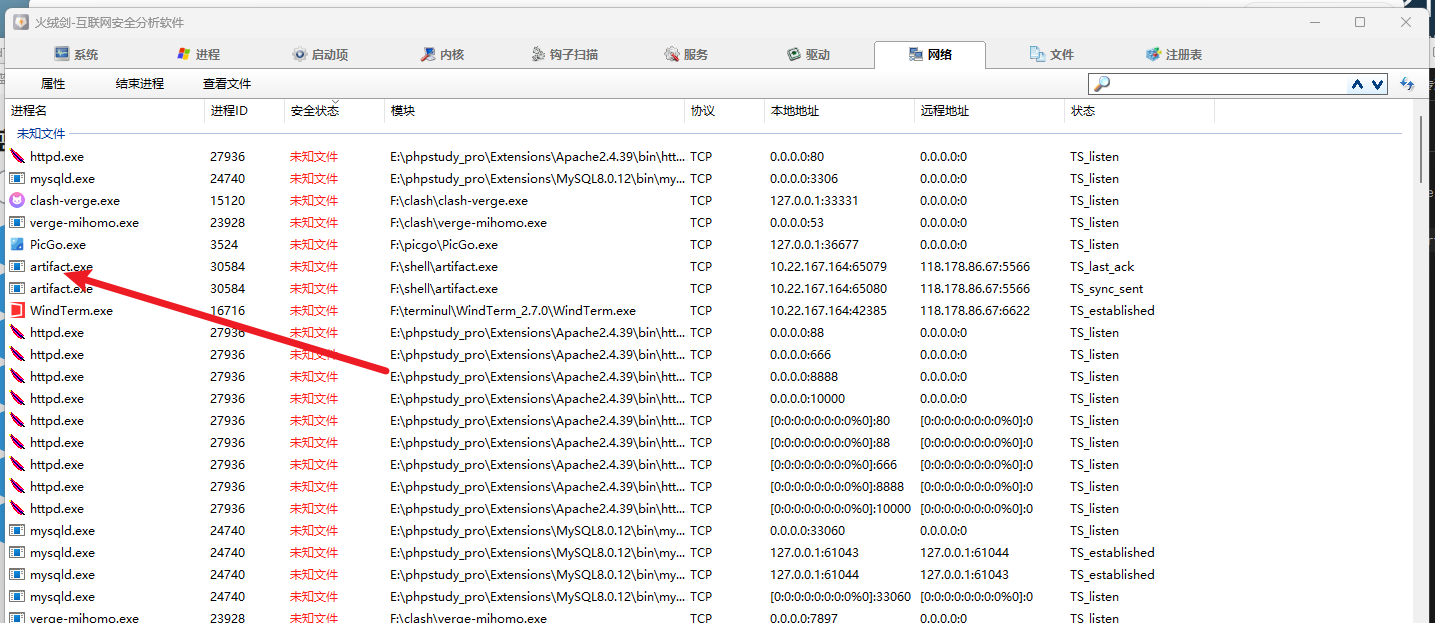

使用火绒剑查看可疑进程

Linux

查看进程和进程id

netstat -anpt

运行的可执行程序

ls -l /proc/pid/exe

执行的命令

cat /proc/pid/cmdline

命令执行的地址

ls -l /proc/pid/cwd

查看进程运行的程序和指令

ps -fp pid

当前有哪些用户正在登录这台服务器

who

查看日志

tail -n 50 日志文件

成功登录

/var/log/wtmp

last

登录失败

/var/log/btmp

lastb

认证日志

/var/log/auth.log # Ubuntu

/var/log/secure # CentOS

通过==权限维持技术==反向分析C2程序路径

Windows权限维持

自启动:

REG ADD "HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /V "backdoor" /t REG_SZ /F /D "C:\shell.exe"

隐藏账户:

net user xiaodi$ xiaodi!@#X123 /add

映像劫持

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\notepad.exe" /v debugger /t REG_SZ /d "C:\Windows\System32\cmd.exe /c calc"

屏保&登录

reg add "HKEY_CURRENT_USER\Control Panel\Desktop" /v SCRNSAVE.EXE /t REG_SZ /d "C:\shell.exe" /f

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /V "Userinit" /t REG_SZ /F /D "C:\shell.exe"

Linux权限维持

自启动

Systemd 服务:创建自定义服务文件,实现开机自启。

# 创建服务文件

sudo vim /etc/systemd/system/backdoor.service

# 文件内容示例

[Unit]

Description=Backdoor Service

After=network.target

[Service]

ExecStart=/path/to/backdoor

Restart=always

User=root

[Install]

WantedBy=multi-user.target

# 启用并启动服务

sudo systemctl enable backdoor.service

sudo systemctl start backdoor.service

Cron 任务:利用cron定时任务实现持久化。

# 编辑当前用户的crontab

crontab -e

# 添加一行,例如每分钟执行一次

* * * * * /path/to/backdoor

2. 隐藏账户 (Hidden Accounts)

UID为0的隐藏用户:创建一个UID为0(与root相同)的用户,使其拥有root权限。

# 添加用户并设置UID为0

sudo useradd -o -u 0 -g 0 -M -d /root -s /bin/bash hiddenuser

sudo passwd hiddenuser

/etc/passwd 中的隐藏:在/etc/passwd中添加一个没有密码的账户,或使用特殊字符使其在cat /etc/passwd中不易被察觉。

# 直接编辑/etc/passwd(需root权限)

sudo nano /etc/passwd

# 添加一行,例如

hiddenuser:x:0:0::/root:/bin/bash

3. 文件/命令劫持 (File/Command Hijacking)

LD_PRELOAD 劫持:通过预加载恶意共享库来劫持函数调用。

# 编译恶意库

gcc -shared -fPIC -o evil.so evil.c

# 设置环境变量

export LD_PRELOAD=/path/to/evil.so

# 或全局设置(在/etc/environment或/etc/profile中)

echo 'export LD_PRELOAD=/path/to/evil.so' >> /etc/profile

PATH 环境变量劫持:将恶意程序路径放在PATH的前面,劫持常见命令(如ls、ps)。

# 创建恶意ls

echo '#!/bin/bash

/bin/ls "$@"

# 恶意代码

' > /tmp/ls

chmod +x /tmp/ls

# 修改PATH

export PATH=/tmp:$PATH

4. SSH 后门 (SSH Backdoor)

SSH 授权密钥:将攻击者的公钥添加到目标用户的authorized_keys文件中。

# 将公钥追加到authorized_keys

echo 'ssh-rsa AAAAB3NzaC1yc2E...' >> ~/.ssh/authorized_keys

5. Rootkit

内核模块 Rootkit:加载恶意内核模块以隐藏进程、文件、网络连接等。

# 编译并加载内核模块(需内核头文件)

make

sudo insmod rootkit.ko

用户态 Rootkit:替换系统二进制文件(如ps、netstat)以隐藏恶意活动。

# 备份原文件

sudo cp /bin/ps /bin/ps.bak

# 替换为恶意版本

sudo cp evil_ps /bin/ps

发现可疑文件,将可疑文件发送到检测平台进行检测,例如微步在线

2.常规C2后门处理(清除与加固)

无隐匿C2的处理手法

- 删除文件

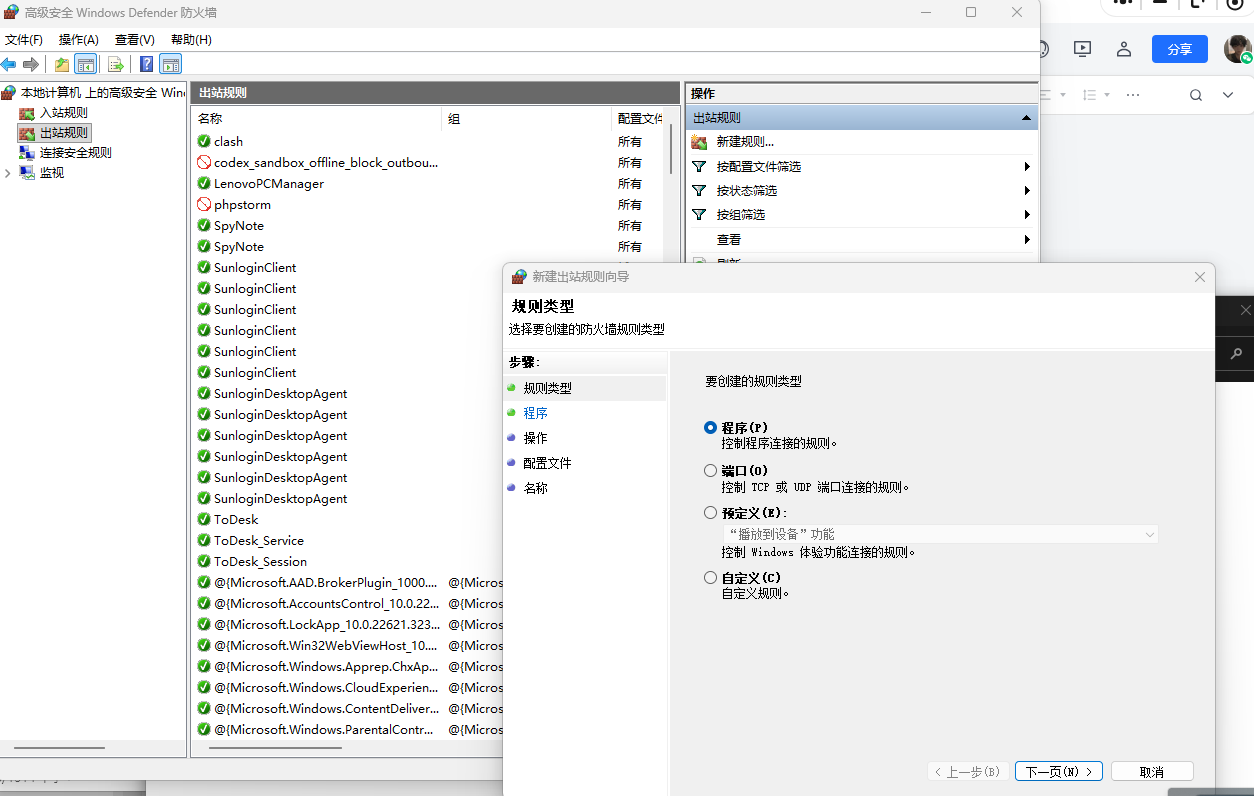

- 防火墙阻止程序或者ip域名

有隐匿C2

- CDN

- 云函数

- 中转等

3.基线综合检查

基线检测配合分析项目:

基于ai的自动化基线检测项目

综合windows和linux实现辅助基线检测的工具,可以结合下面的单项工具,实现ai+工具分析发现,报告编写

https://github.com/hzhsec/AI-Security-Agent

D-Eyes de fs

D-Eyes de fs -p D:\tmp

D-Eyes de fs -p C:\Windows\TEMP,D:\tmp,D:\tools

D-Eyes de fs -p C:\Windows\TEMP,D:\tmp -t 3

主机信息获取

D-Eyes de host

异常外联进程排查

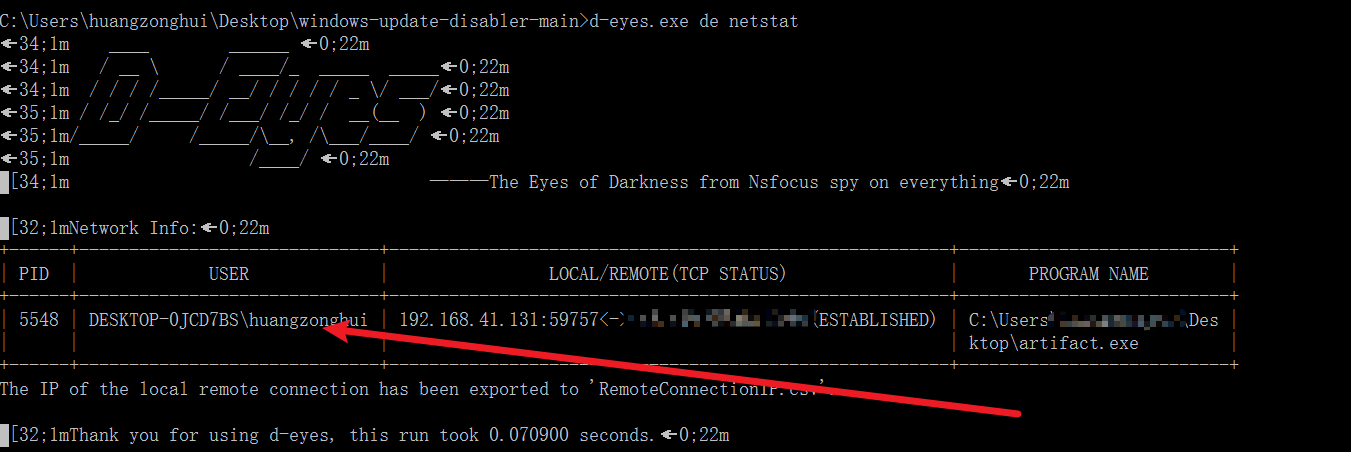

D-Eyes de netstat

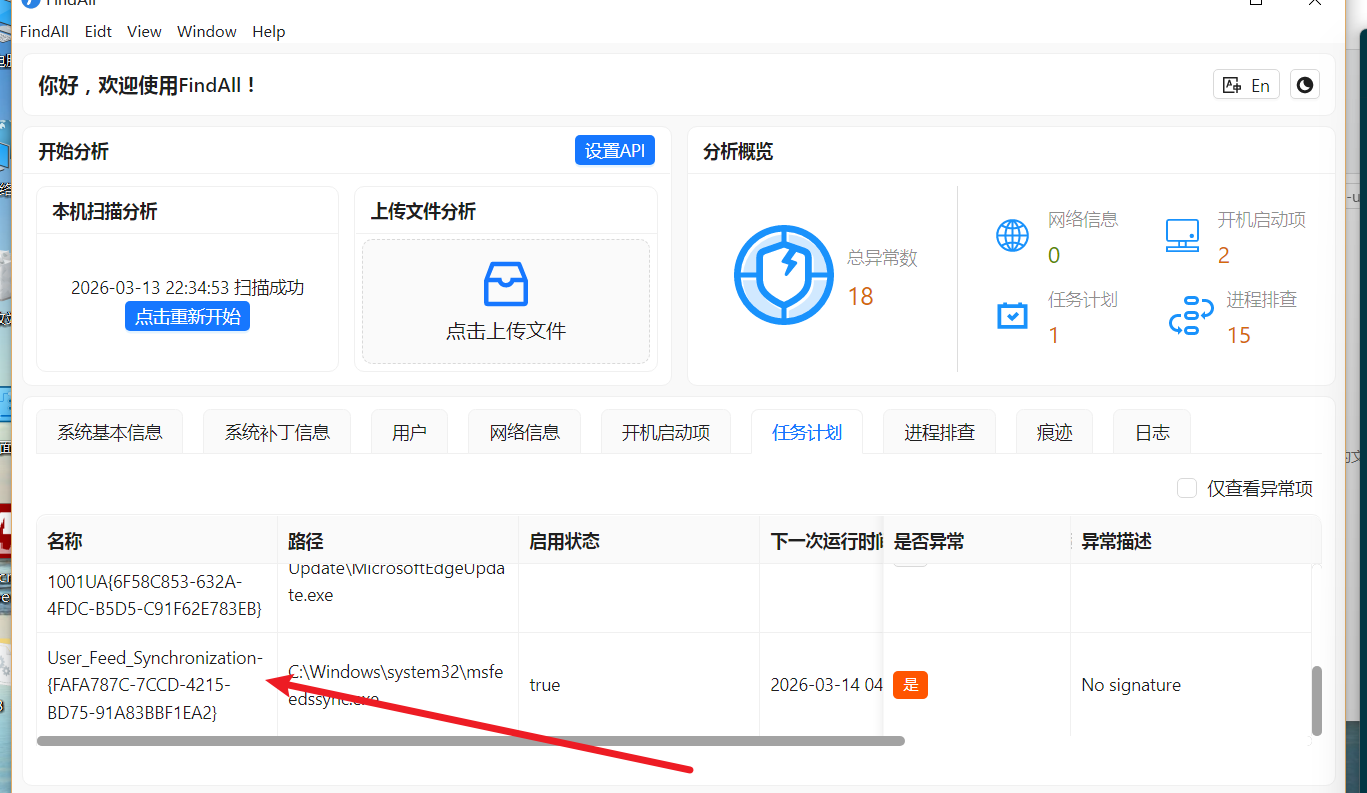

https://github.com/FindAllTeam/FindAll

https://github.com/DeEpinGh0st/WindowsBaselineAssistant

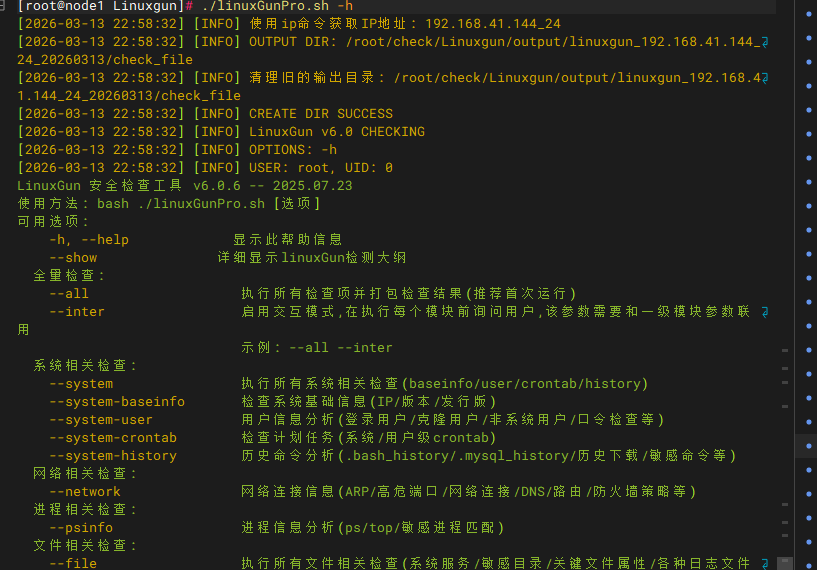

https://github.com/sun977/linuxcheckshoot

https://github.com/selinuxG/Golin

https://github.com/m-sec-org/d-eyes

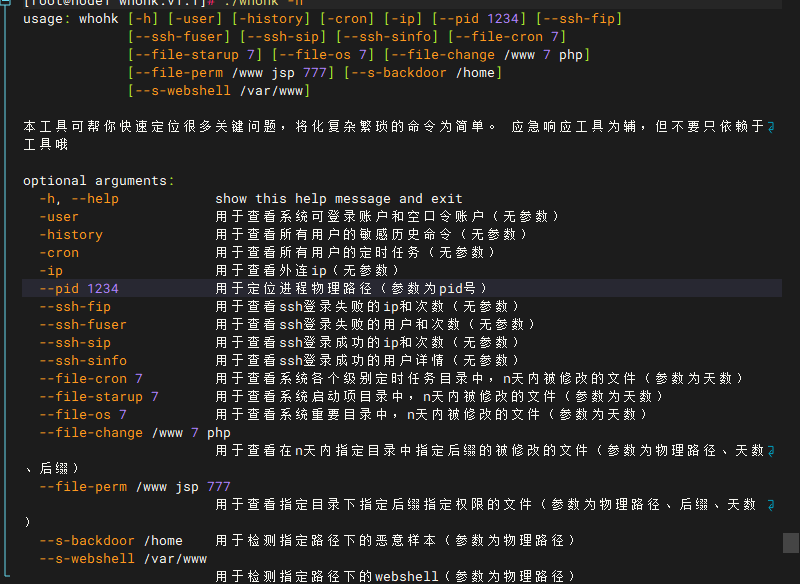

https://github.com/enomothem/Whoamifuck

https://github.com/Ashro-one/Ashro_linux

https://mp.weixin.qq.com/s/fcVMStVXu0BploXWopaHtQ